Как удалить шпионскую программу с компьютера: стандартные методы и используемое стороннее ПО

Удалить шпионское ПО с компьютера можно даже вручную, но только при условии, что программа не замаскирована.

Для этого можно обратиться к разделу программ и компонентов, найти искомое приложение в списке и запустить процесс деинсталляции. Правда, деинсталлятор Windows, мягко говоря, не совсем хорош, поскольку оставляет после завершения процесса кучу компьютерного мусора, так что лушче использовать специализированные утилиты вроде iObit Uninstaller, которые, кроме удаления стандартным способом, позволяют производить углубленное сканирование на предмет поиска остаточных файлов или даже ключей и записей в системном реестре.

Теперь пару слов о нашумевшей утилите Spyhunter. Многие ее называют чуть ли не панацеей от всех бед. Позволим себе с этим не согласиться. Сканирует она систему еще ничего, правда, иногда выдает ложное срабатывание Проблема не в этом. Дело в том, что деинсталлировать ее оказывается достаточно проблематично. У рядового пользователя от всего того количества действий, которые нужно выполнить, просто голова кругом идет.

Что использовать? Защита от таких угроз и поиск шпионских программ на компьютере можно осуществить, например, даже при помощи пакета ESETNOD32 или Smart Security с активированной функцией «Антивор». Впрочем, каждый сам выбирает, что для него лучше и проще.

Как ADWARE_RELEVANTKNOWLEDGE попал на мой компьютер?

ADWARE_RELEVANTKNOWLEDGE иногда интегрируется в бесплатное программное обеспечение (бесплатное программное обеспечение), которое пользователь откуда-то скачал. После установки пользователь может продолжить использование программного обеспечения в рекламных целях или приобрести бесплатную версию программного обеспечения.

Производители программного обеспечения оплачивают показ объявлений при поиске определенного программного обеспечения. Эти объявления приведут вас к загрузке программного обеспечения, которое может даже не установить искомое программное обеспечение, но вы все равно получите рекламное ПО. Итак, хотя вы думаете, что все, что вы получаете, – это приличное бесплатное программное обеспечение, на самом деле вы получаете много рекламы.

Помимо замены рекламы вашей и вывода денег из поисковых систем, рекламное ПО также будет появляться с еще более сомнительными предложениями, например, с просьбой установить «обновление» для Adobe Flash. Все это для чего-то, что покупатель мог бесплатно скачать с нужного сайта. Разработчик бесплатного программного обеспечения не получает никакой части дохода; фактически, их репутация, вероятно, была повреждена.

How did RelevantKnowledge get on my computer?

RelevantKnowledge is installed by the users, whether that is knowingly or not. Often, this type of program is offered through advertisements or bundled with other software, leaving the user puzzled where this software came from.

Unfortunately, some free downloads do not adequately disclose that other software will also be installed and you may find that you have installed RelevantKnowledge without your knowledge.

You should always pay attention when installing software because often, a software installer includes optional installs. Be very careful what you agree to install.

Always opt for the custom installation and deselect anything that is not familiar, especially optional software that you never wanted to download and install in the first place. It goes without saying that you should not install software that you don’t trust.

To remove the RelevantKnowledge adware and check your computer for other malicious programs, please use the free malware removal guide below.

Может ли экранная клавиатура защитить от кейлоггеров?

Может, но не на 100%.Дело вот в чем, экранная клавиатура использует тот же самый драйвер, что и обычная клавиатура. Таким образом, кейлогер может использовать его для перехвата переведенных нажатий клавиш, отправленных в вашу операционную систему.Даже если этого не произойдет, не забывайте, что кейлогеры являются вредоносным программное обеспечение. А опытные хакеры могут запрограммировать вредоносное программное обеспечение почти на что угодно. Например, они могут настроить кейлогер для создания снимков экрана. В качестве альтернативы они могут сделать так, чтобы он захватил изображение области вокруг указателя мыши (то есть, какую букву вы нажимаете на экранной клавиатуре).

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

- Клавиатурные шпионы отслеживают нажатия клавиш на устройстве. Они собирают информацию о посещаемых веб-страницах, историю поиска в интернете и учетные данные.

- Перехватчики паролей предназначены для сбора паролей на зараженном устройстве. Это могут быть сохраненные пароли для входа на сайты, данные для входа в систему или сетевые учетные данные. Такие программы могут похищать cookie-файлы, чтобы использовать ваши идентификаторы на сайтах.

- Банковские троянцы изменяют веб-страницы, чтобы воспользоваться уязвимостями браузеров. Они задействуют поддельные банковские сайты, через которые жертвы осуществляют финансовые операции, и фиксируют нажатия клавиш, чтобы похитить учетные данные. Такие программы могут изменять транзакции (например, троянец вместо указанного счета может перевести деньги на счет киберпреступника) или передавать собранные данные на другой сервер.

- Стилеры ищут на компьютерах важную информацию – имена пользователей и пароли, номера кредитных карт, адреса электронной почты и т. д. Они также могут рассылать фишинговые письма вашим контактам.

- Мобильное шпионское ПО может отслеживать ваше местоположение, просматривать журнал вызовов, списки контактов и даже фотографии, снятые на смартфон.

- Некоторые программы умеют записывать звук и видео – они делают записи ваших телефонных разговоров и передают их посторонним. Будьте осторожны, когда разрешаете приложениям доступ к камере и микрофону смартфона или ноутбука. Шпионское ПО может воспользоваться им, чтобы записывать ваши разговоры, загружать в Сеть фотографии и аудиозаписи без вашего ведома, транслировать онлайн все, что видит камера устройства, и запускать программы для распознавания вашего лица.

- Похитители cookie-файлов могут передавать ваши данные рекламодателям. Может быть, вы даже и не против, но откуда вам знать, что именно узнают о вас посторонние?

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Как отключить шпионские функции?

Итак, для этого, нам потребуется выполнить часть действий вручную. Кроме этого, как я уже говорил, применим сторонние программы. Итак, первым делом мы внесём изменения в систему. Затем, отключим процессы со службами, любящие заходить в нашу личную информацию. После этого, поставим блок на сервера Microsoft. Начнём:

Войдём в «Параметры» через пуск. В открывшемся окошке кликнем по вкладке «Конфиденциальность»;

Разумеется, нас интересует вкладка «Общие», в которой в правом окошке мы изменим часть значений, которые установлены стандартно. Посмотрите на скриншот, вам желательно выставить переключатели также;

Теперь из вкладки «Общие» переходим в этом столбце на вкладку «Персонализация рукописного ввода…» и в правом окошке бегунок ставим в положение «Откл». На мой взгляд, это самая «Жесть». Если бегунок у вас стоял в положении «Вкл», с вашего разрешения Windows передавала всё, что вы набирали на клавиатуре в MS. Другими словами, официально (вы сами разрешили) шпионила за вами. Действовала, как вирусы кейлогеры. Советую вам иногда входить в данный раздел и проверять, отключен ли бегунок? После обновления, он может опять включиться;

Советую также зайти во вкладку «Голосовые функции», бегунок должен быть отключен влево;

- Если вы желаете достигнуть большего результата, то рекомендую убрать загрузку обновлений. Я уже рассказывал про то, как убрать обновления? Ни хочу повторяться. Поэтому, советую почитать мою статью по ссылочке выше;

Затем, попробуем заблокировать пару системных приложений. Нужно открыть брандмауэр (можно ввести это слово в поиск). После этого, кликнуть по надписи: «Разрешение обмена данными…» и убрать флажки от команд «Удалённый помощник» и «Беспроводной экран»;

- После этого, нам осталось просмотреть службы, их мы также отключим от шпионажа.

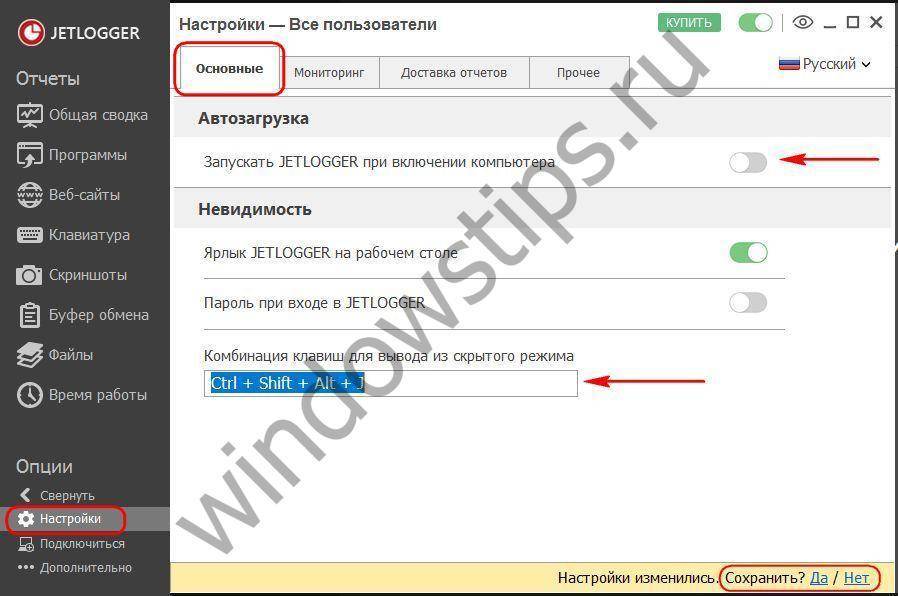

Настройки

Запустив Jetlogger, сначала обратимся к разделу «Настройки». В первой вкладке «Основные» можем назначить автозапуск, если эта функция не была включена на этапе установки, и сменить предустановленные горячие клавиши открытия программы. Любое внесение изменений в настройки необходимо дополнительно подтверждать опцией сохранения внизу окна.

4

4

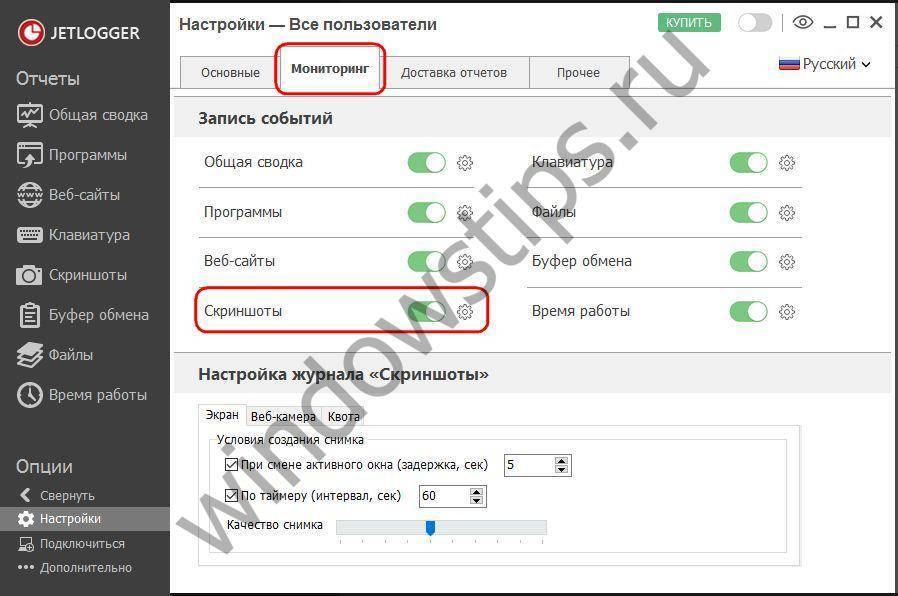

Вторая вкладка «Мониторинг» предназначена для настройки отдельных типов отслеживаемых данных – снимков экрана и с веб-камеры, используемых программ, посещаемых сайтов, оперируемых файлов и пр. Любой из типов отслеживаемых данных можно отключить, если он не представляет интерес или поглощает чрезмерно много системных ресурсов. Некоторые типы отслеживаемых данных настраиваются дополнительно. Так, для снимков с веб-камеры и скриншотов можно изменить условия их создания. Последние, в зависимости от возможностей компьютера, могут создаваться в худшем или лучшем качестве. Хранилище снимков можно ограничить определенным объемом занимаемого места на диске.

5

5

Отслеживание операций с файлами предусматривает возможность отказа от слежения за отдельными действиями как то: создание, удаление, изменение, переименование. Для фиксации данных, введенных с клавиатуры, можно настроить запоминание сочетаний горячих клавиш.

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

- Многие шпионские программы могут работать только на перепрошитом смартфоне. Отказ от прав суперпользователя может нейтрализовать шпионское ПО. На iPhone для этого достаточно обновить операционную систему.

- Удалять шпионское ПО со смартфона Android лучше всего в безопасном режиме (чтобы его активировать, нажмите и удерживайте несколько секунд кнопку включения – появится меню, где можно выбрать безопасный режим) или в режиме полета. Это остановит работу программы-шпиона и отключит устройство от интернета, чтобы она не установилась снова.

- Если ничего не помогло, сбросьте ваш iPhone или смартфон Android до заводских настроек. Все данные и установленные программы будут удалены, и устройство вернется в первоначальное состояние. Поэтому рекомендуем сначала сделать резервную копию данных с помощью Google или iTunes/iCloud, чтобы потом восстановить их на обновленном устройстве.

- Очистить компьютер и смартфон можно с помощью надежной программы для удаления вредоносного и шпионского ПО. Но будьте осторожны: иногда под маской антивируса скрывается сама шпионская программа. Убедитесь, что загружаете защитное ПО из доверенного источника, например с сайта «Лаборатории Касперского».

- Иногда части шпионского ПО остаются даже после полного сброса устройства – лучше проверьте его еще раз, чтобы убедиться, что все чисто.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Ссылки по теме

What is Spyware? – Definition(Что такое шпионское ПО? Определение)

Очистка браузеров от RelevantKnowledge

А сейчас вместе начнем очищать зараженные RelevantKnowledge браузеры. Надеемся, что вы потрудились в точности реализовать инструкции из верхнего абзаца, иначе любые нижеследующие действия будут бессмысленными. Приступим. Невзирая на большое разнообразие нежелательного софта и аддонов, методы инфицирования и методы исправления веб-браузеров схожи для каждого из них. В первую очередь направляемся в вкладку аддонов используемого веб-браузера (детальная подсказка с картинками приведена ниже) и вычищаем из меню вредоносное дополнение. Изредка подобное избавляет от проблемы не полностью, и левая информация все равно вылезает в ходе серфинга. При этом развитии ситуации обязательно заменить настройки браузера. Детальнее про то, как и что делать в случае инфицировании RelevantKnowledge будет ниже. Бывает, что в веб-браузере подменяется базовая страница с помощью замены настроек браузерного значка. Раз уж это доставшийся нам случай, понадобится вернуть к норме еще и их. Фундаментальное правило: не спешите. Следуйте приведенной далее точной инструкции внимательно, не пропускайте этапы и в таком случае вы эффективно избавите свой браузер от RelevantKnowledge.

Windows 10: шпион в вашем ПК — но управляемый

Windows 10: шпион в вашем ПК — но управляемый

Windows 10: шпион в вашем ПК — но управляемый

Когда Microsoft впервые предложила автоматические обновления в Windows XP, это вызвало протест среди пользователей: «Windows звонит на наш домашний телефон».

Но это ничто по сравнению с тем, какую информацию Windows 10 получает о своих пользователях. В настоящий момент Microsoft стала несколько более прозрачной. Хорошая новость: многие функции шпионажа активны только в настройках по умолчанию, но могут быть отключены.

Это начинается с установки: для использования Windows 10 Вам не нужна учетная запись Microsoft. Во время установки можно установить Windows 10 только с локальной учетной записью. Если вы хотите, чтобы передача данных в Microsoft была как можно более низкой, вам следует пойти по этому «локальному» пути

Как настроить Windows 10 без учетной записи Microsoft, показано в отдельной статье.

Однако при необходимости учетная запись Microsoft также может быть преобразована обратно в локальную учетную запись через настройки путем отключения от учетной записи Microsoft.

Важно, чтобы вы не принимали настройки конфиденциальности по умолчанию при установке Windows Обязательно переводите все переключатели-слайдеры в режим «Выкл.». Таким образом, большая часть функций шпиона даже не активируется

Вы также узнаете, как правильно настроить конфиденциальность и защитить вашу приватность в одной из наших статей.

1 ответ

3

Уничтожить шпионский нейтрализатор Windows (DWS_Neutralizer.cmd)

После тщательного исследования я нашел список изменений, внесенных DWS :

Удалить кейлоггер и телеметрию:

- Отключает и удаляет некоторые из служб диагностики и push-сообщений Windows Media.

- Отключает Cortana из реестра, по политике компьютера .

- Отключает Телеметрию Windows из реестра.

- Отключает диагностику из реестра.

- Отключает включение MRT в Центр обновления Windows из реестра.

Добавьте шпионские домены в файл hosts и заблокируйте их в брандмауэре Windows:

- Блокирует телеметрию Microsoft URL-адреса из файла hosts.

- Блокирует телеметрию Microsoft IP-адресов от брандмауэра.

- Блокирует телеметрию Microsoft IP-диапазоны из таблицы маршрутизации.

Отключить личные настройки.

- Удаление Cortana из реестра, в соответствии с политикой пользователя .

- Отключает камеру на экране блокировки в реестре.

- Отключает биометрию из реестра.

- Отключает поиск Bing в реестре.

- Отключает веб-поиск в реестре.

- Отключает кнопку обнаружения пароля в реестре.

- Отключает датчики от реестра.

- Отключает Службы определения местоположения из реестра.

Отключить Защитник Windows:

- Отключает Защитника Windows из реестра.

- Отключает автоматическую отправку образцов вредоносных программ из реестра.

- Отключает отчеты о вредоносных программах из реестра.

- Отключает фильтр Smart Screen из реестра.

Установить средство просмотра фотографий Windows по умолчанию:

Самоописательный, я думаю!

Отключить шпионские задачи.

- Отключает диагностику из планировщика задач.

- Отключает обнаружение Media Center из планировщика задач.

- Отключает Офисную телеметрию из планировщика задач.

- Отключает Customer Experince от планировщика задач.

- Отключает обслуживание WinSAT из планировщика задач.

Этот сценарий возвращает все изменения к настройкам по умолчанию.

Примечание. Он не переустанавливает удаленные приложения метро!

Отказ от ответственности: Этот метод протестирован и работает. Однако есть вероятность, что я не упомянул все изменения, и, возможно, я пропустил некоторые ключи реестра. Имейте в виду, что соответствующие настройки возвращаются в состояние «Готово», поэтому, если вы изменили некоторые из них, вам может потребоваться повторно включить /настроить их. ! Сделайте это на свой страх и риск!

Скачать как скрипт:

DWS_Neutralizer.cmd ( Примечание. Запуск от имени администратора )

Скачать как архив:

DWS_Neutralizer.zip ( Примечание: извлечь, затем запустить как админ )

На основании : DWS (окончательный вариант) Последнее обновление: 2015-12-29

Обнаружить и удалить клавиатурный шпион Windows Spy Keylogger.

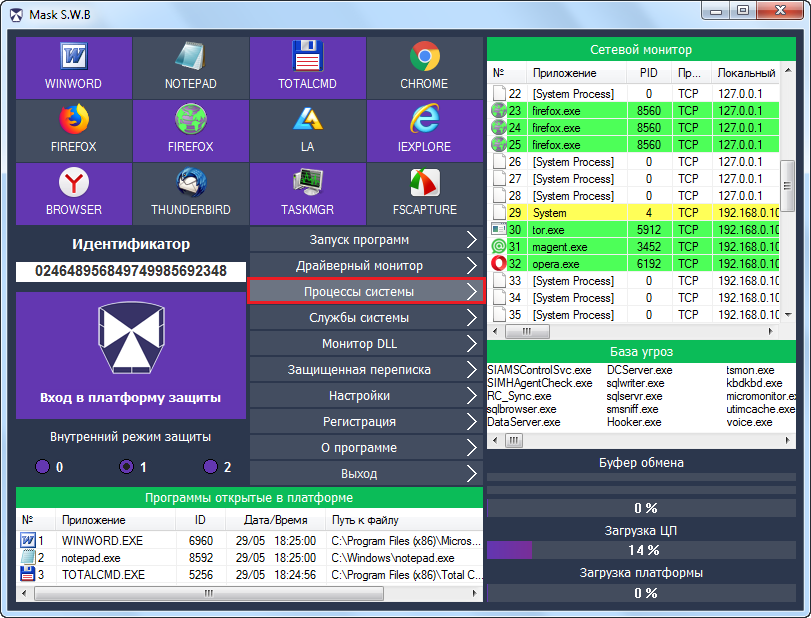

В этой статье будет рассмотрен классический, бесплатный, клавиатурный кейлоггер, который отслеживает компьютерную активность пользователя и сохраняет все полученные данные с клавиатуры в специальный лог файл. Шпион успешно ворует информацию с текстовых чатов, мессенджеров, переписок, социальных сетей и многих других мест. Очень прост в установки, практически не потребляет ресурсов системы, по словам разработчиков, может быть не видим для пользователей, у которых установлен и самое главное большинство классических защит не считают его угрозой. И так приступим, для обнаружения шпиона Windows Spy Keylogger нажимаем кнопку “Процессы системы” в главном окне антишпиона Mask S.W.B Pro.

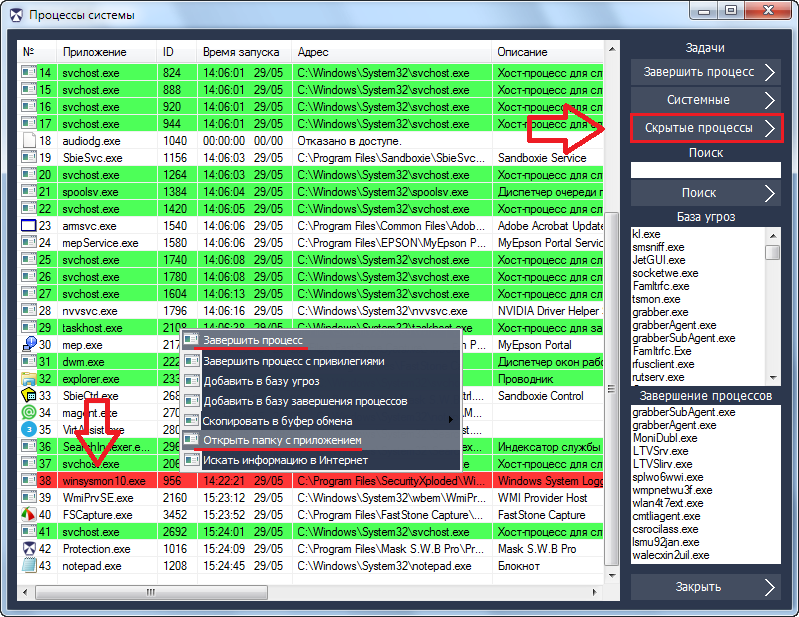

В открывшимся окне, в списке запущенных процессов ищем имя процесса winsysmon10.exe, если в системе такой есть, он будет выделенным красным цветом и это будет означать, что за компьютером ведётся слежка шпионом Windows Spy Keylogger.

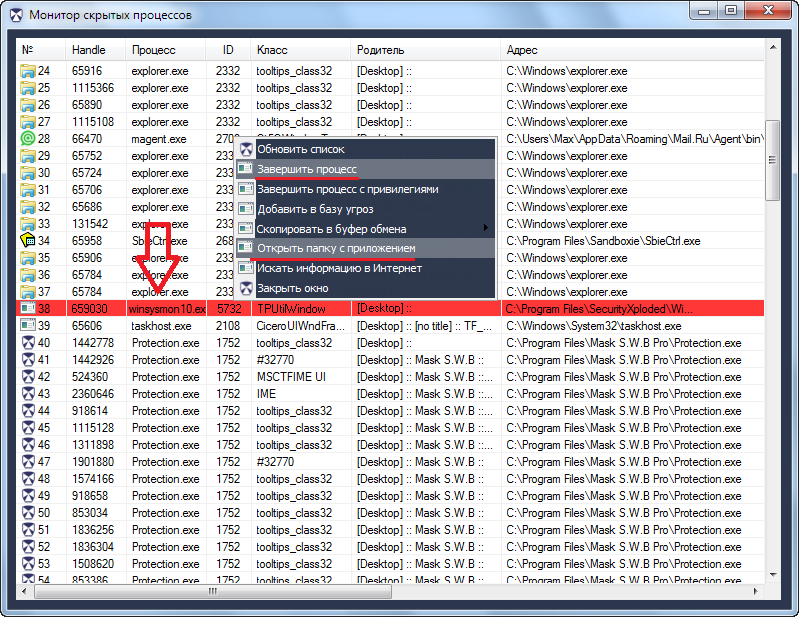

Если в стандартном списке процессов шпиона не будет видно, значит он скрывает себя в системе, в таком случае его нужно обнаруживать в мониторе скрытых процессов. В этом же окне наживаем кнопку “Скрытые процессы” и просматриваем список, все скрытые процессы системы будут подсвечены красным цветом. В списке видим выделенный красным цветом процесс от шпиона Windows Spy Keylogger.

После обнаружения слежки от шпиона Windows Spy Keylogger, его нужно удалить, для этого нажимаем правой кнопкой мышки на строку со шпионским процессом и в контекстном меню нажимаем сначала пункт “Открыть папку с приложением” далее “Завершить процесс”, удаляем всё содержимое шпионской папки вместе с самой папкой.

После проделанных действий шпион будут удалён полностью.

С помощью антишпиона Mask S.W.B Pro, можно защищаться от компьютерных шпионов и различных методов слежения, не удаляя их с компьютера. Если, по какой-либо причине Вы не вправе или не хотите удалять шпиона со своего компьютера, но при этом нужно скрыть (замаскировать) свои действия, обманывая следящего. Заходите в защищённую среду Mask S.W.B Pro нажав в главном окне большую кнопку с логотипом программы и надписью “Вход в платформу защиты”. Все ваши действия, которые будут производиться в защищённой среде, шпион Windows Spy Keylogger не сможет, перехватить, увидеть и соответственно сохранить в своём логе. Злоумышленник будет думать, что на компьютере никто не работал.

Скачайте программу антишпион — маскировщик Mask S.W.B и проверьте – осуществляется ли за вами скрытая слежка при помощи шпиона Windows Spy Keylogger

Запрет доступа к сети

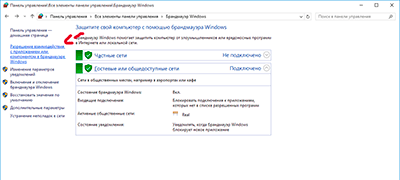

Встроенный брандмауэр Windows позволяет запретить программам-шпионам отсылку данных в сеть.

Чтобы добраться до настроек брандмауэра, найдите в панели задач рядом с пуском, иконку поиска. Нажмите на неё и введите «Панель управления». Это позволит быстро получить доступ к настройкам Windows 10. В окне настроек также есть поиск. Через него находим пункт — «Брандмауэр».

В левой части окна выбираем «Разрешение взаимодействия с приложением или компонентов в брандмауэре windows». В правой части — снимаем галочки у следующих функций:

- Беспроводной дисплей — функция позволяет выводить изображение на беспроводной дисплей.

- Удаленный помощник — возможность позволяет запрашивать удаленную помощь у других пользователей в сети.

Утилиты для избавления от RelevantKnowledge

Если вы знаете, каким образом действует компьютер и где находятся настройки веб-браузеров — вы сумеете убрать RelevantKnowledge без посторонней помощи. В этом случае, можете изучать изложенную ниже инструкцию, и начинать удаление. Но если вы не уверены в своей квалификации или желаете обрести полную защиту для своего железного друга от схожей инфекции — ставьте антивирус. На переполненном рынке этого добра очень много, по этой причине наши мастера попробуют отобрать самый удачный вариант, руководствуясь следующими критериями: антивирусный сканер обязан быть незаметным в работе, быстро исследовать ПК на уязвимости, эффективно удалять вредные файлы и компоненты и вместе с этим не тормозить работу ПК. Выбор нашей команды падает на представленный ниже сканер. У этой программы доступный и даже для новичка понятный интерфейс с качественной русификацией, гарантированная работоспособность, совместимость с прочим защитным ПО и на редкость невысокая для нашего сегмента рынка цена. В результате, идеальное решение для обеспечения спокойствия.